随着网络安全形势日益严峻,暗网作为一个高度隐秘的网络空间,越来越受到关注。暗网不仅是黑客活动的温床,同时也是加密货币交易、隐私保护、匿名通信等活动的聚集地。如何安全、匿名地访问暗网,成为了技术爱好者和安全专家们关注的焦点。尤其是暗网中的支付路径加密技术,它不仅涉及到金融隐私,还直接关系到交易的安全性。因此,了解暗网多重跳板配置及加密支付路径的访问方式,已经成为技术圈的必修课。

一、暗网多重跳板配置的重要性

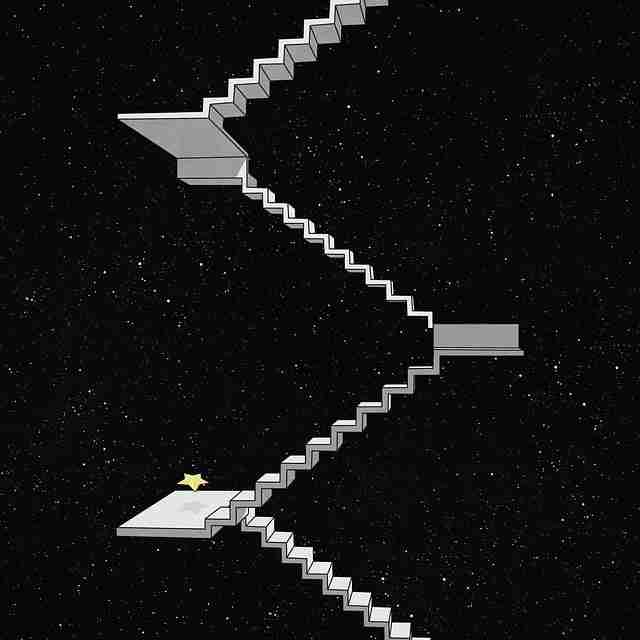

暗网之所以能保持其隐秘性,得益于一系列的安全机制。其中,最为关键的一项就是多重跳板配置。多重跳板,顾名思义,是通过多个中转节点来隐藏真实的源地址和目的地。这个过程类似于“洋葱路由”,每一次通过跳板节点时,信息都会被加密并转发至下一个节点,直到最终目标。每个跳板节点仅知道前一个节点和下一个节点的信息,这使得追踪的难度大大增加。

使用多重跳板,不仅可以有效隐藏用户的身份,还可以在数据传输过程中增加额外的加密层,进一步提升安全性。尤其在访问暗网时,通过跳板传输的数据往往包含着敏感的交易信息,因此保护这一信息不被泄露显得尤为重要。通过正确配置多重跳板,可以降低被追踪的风险,保护个人隐私。

二、加密支付路径的探查与访问

在暗网上,除了匿名访问,最常见的交易形式就是加密货币支付。为了保护交易双方的隐私,加密支付路径成为了交易的一大亮点。通过加密路径,交易数据会在每一环节都得到加密,任何试图破解的行为都会受到有效的阻止。

在进行加密支付时,最常见的方式是使用比特币、门罗币等加密货币,这些货币采用了强大的加密算法,确保交易的匿名性与安全性。暗网支付的复杂性不仅仅体现在货币的加密上,更体现在支付路径的设计上。每一笔交易的支付路径往往需要经过多个中继节点,每个节点的加密都让追踪变得更加困难。此时,合理配置多重跳板,既可以帮助访问者隐藏来源,又能保护支付路径的隐秘性。

三、最新的访问方式更新

随着技术的不断发展,暗网的访问方式也在不断更新迭代。近期,暗网的访问技术出现了几项重要更新,尤其是在加密支付路径和多重跳板配置上,技术创新使得访问变得更加安全且高效。例如,采用新型加密协议(如TLS1.3)和多重加密技术,不仅提升了数据传输的安全性,还减少了跳板传输的延迟,提高了访问效率。

在支付路径方面,新增的“环路跳板”技术有效增强了路径的匿名性。这种新型的跳板节点允许数据在经过某个节点时,自动循环返回到前一个节点,形成一个虚拟的闭环,大大增加了追踪者对路径的破解难度。这种技术更新,使得暗网的访问更加安全且隐秘,进一步增强了用户的隐私保护。

随着暗网技术不断进化,暗网用户不仅要关注如何配置多重跳板和加密支付路径,还需要注意如何在复杂的网络环境中保持匿名性。在本部分中,我们将深入分析暗网的最新技术演示,介绍如何在不同的安全环境下进行配置,并为您提供一些实用的技术建议。

四、暗网多重跳板配置实战演示

对于技术人员而言,配置多重跳板并不复杂,关键在于理解每个跳板节点的作用与安全性。以Tor网络为例,Tor是目前最广泛使用的暗网跳板之一。用户通过Tor进行网络访问时,流量会经过多个Tor节点,每个节点对数据进行加密,从而保证用户身份的匿名性。

选择合适的节点:配置多个跳板时,选择合适的节点至关重要。某些节点可能会被监控或受到攻击,因此在选择时需要考虑节点的地理位置、加密协议以及历史数据安全性。建议选择具有较高信誉的Tor节点,确保跳板的安全性。

合理设置加密层次:在配置多重跳板时,用户可以根据需要选择加密的层级。例如,可以将数据先通过一个高加密级别的节点,再转发至另一个节点,通过不同层级的加密来增加破解难度。通过这种方式,可以有效增强传输安全性。

使用匿名支付工具:暗网中的支付路径常常要求用户使用匿名支付工具来完成交易。例如,用户可以通过支付工具与暗网市场进行安全支付,并且支付路径的加密使得交易双方的身份信息始终保持匿名。

五、隐私保护与安全性的平衡

在暗网的多重跳板配置中,隐私保护与网络安全性始终是用户关注的重点。虽然通过跳板可以隐藏用户的IP地址,并加密传输的数据,但这并不意味着用户可以完全放松警惕。为了提高安全性,用户应当定期检查节点的安全性,并采用最新的加密技术。例如,定期更新节点的加密算法、启用更为安全的TLS协议等,可以有效防止被追踪。

用户在访问暗网时,尽量避免使用个人身份信息,建议使用虚拟身份或临时邮箱来进行注册和交流。通过这种方式,可以最大程度地减少个人信息泄露的风险。

六、结语

随着网络技术的进步,暗网的安全性与匿名性得到了进一步加强。通过合理配置多重跳板和加密支付路径,用户能够更安全、更高效地进行暗网访问和交易。本文介绍的配置技巧和技术更新,希望能为您的网络安全工作提供有价值的参考。暗网的潜力巨大,但也充满了风险,只有掌握了正确的技术手段,才能在保证安全的前提下充分利用这一隐秘的网络世界。